APK伪造签名是指利用某些手段修改APK文件的数字签名信息,使得伪造的APK文件能够通过Android系统的验证,从而达到欺骗用户的目的。

首先,我们需要了解

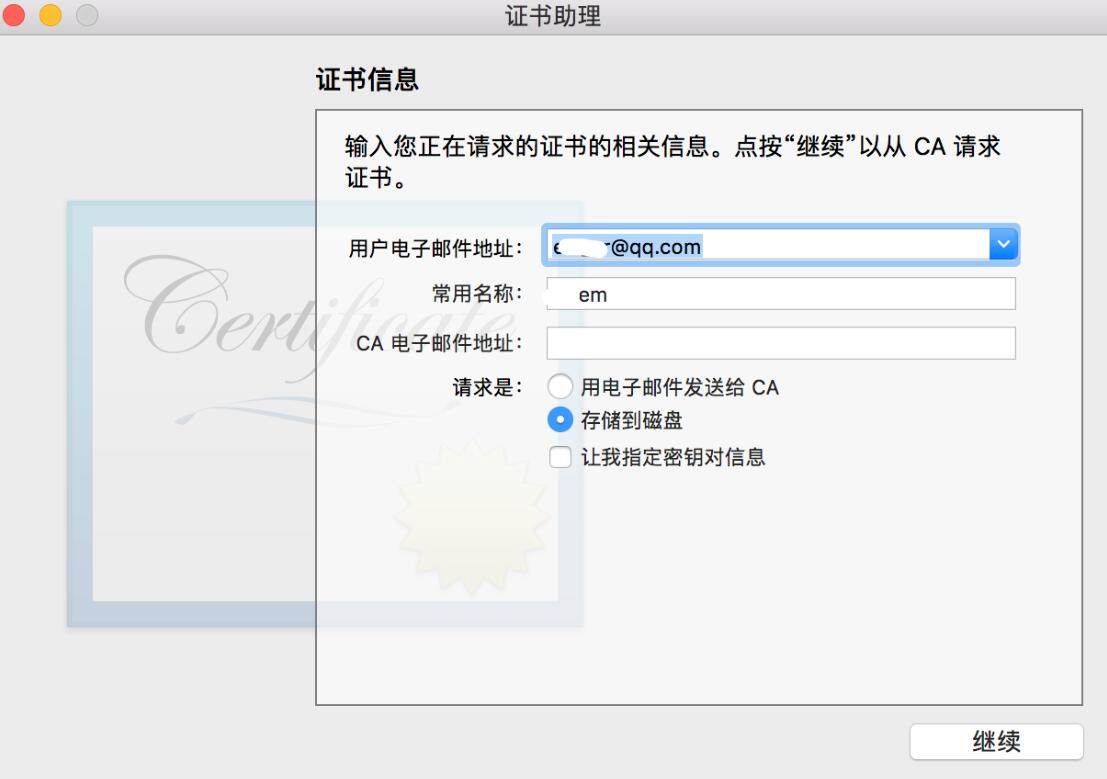

APK文件的数字签名机制。在Android应用开发过程中,开发者需要将应用打包为APK文件,并对APK文件进行数字签名。数字签名是由开发者的私钥对APK文件的摘要进行加密生成安卓代码生成签名证书的一段数据,用于证明APK文件的完整性和真实性。Android系统在安装APK文件时,会对数字签名进行验证,以确保安装的应用是由合法的开发者签名的。

接下来,我们将介绍一个常用的APK伪造签名的方法。

1. 获取原始APK文件:首先,我们需要获取目标应用的原始APK文件。可以通过从Google Play或其他应用商店下载目标应用的APK文件,或者通过反编译已安装的应用获取APK文件。

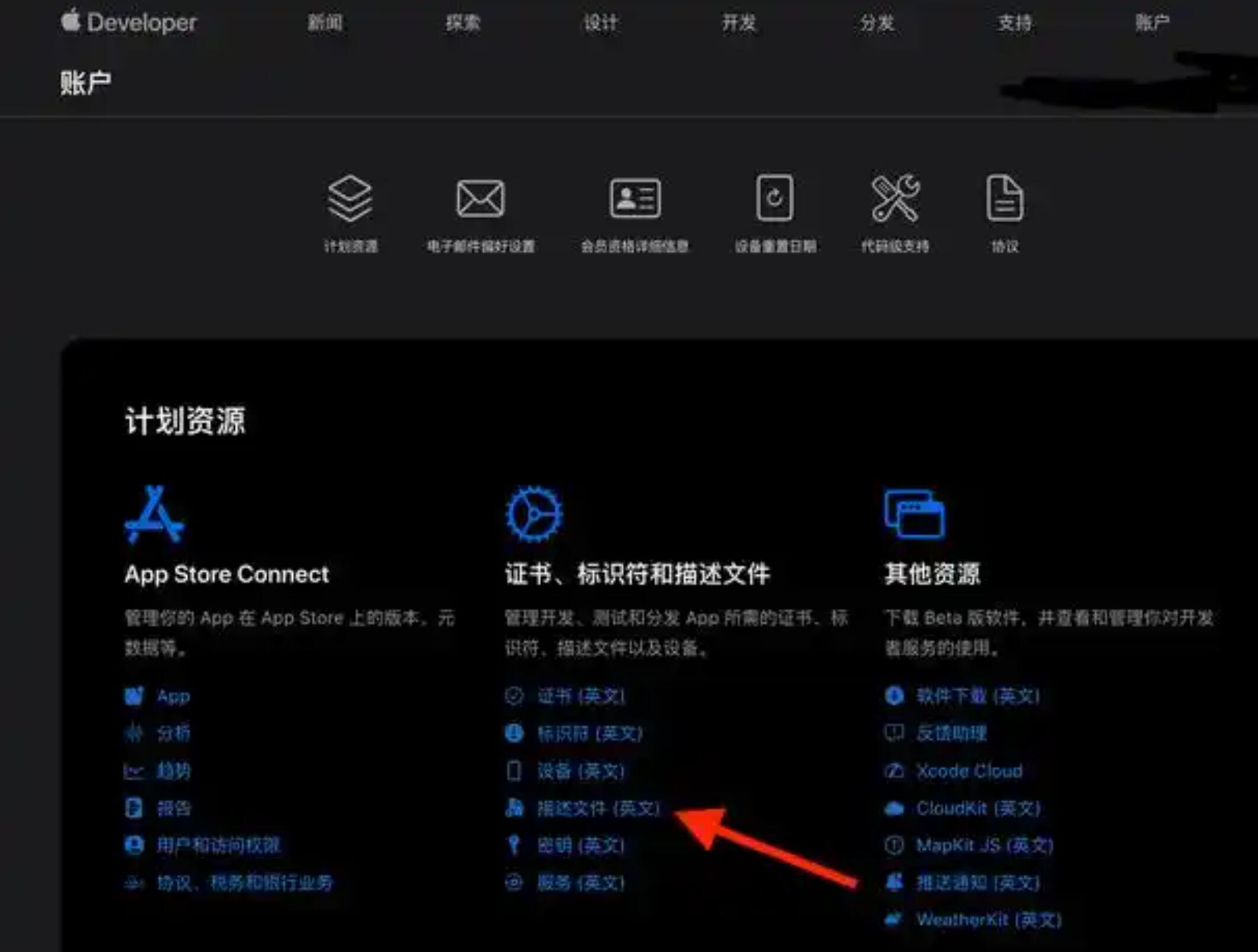

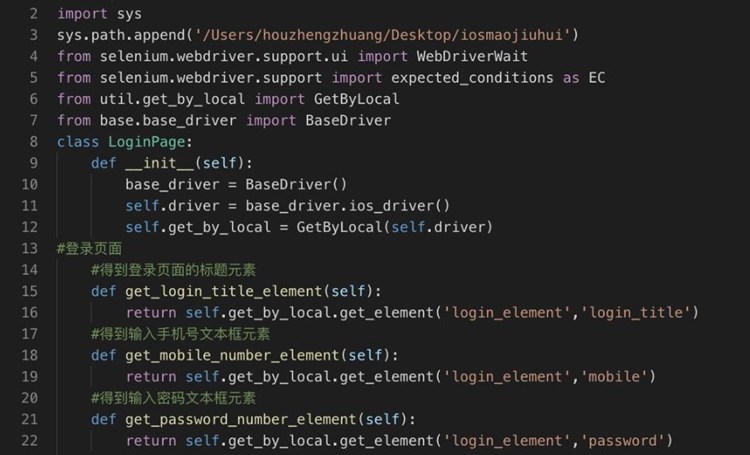

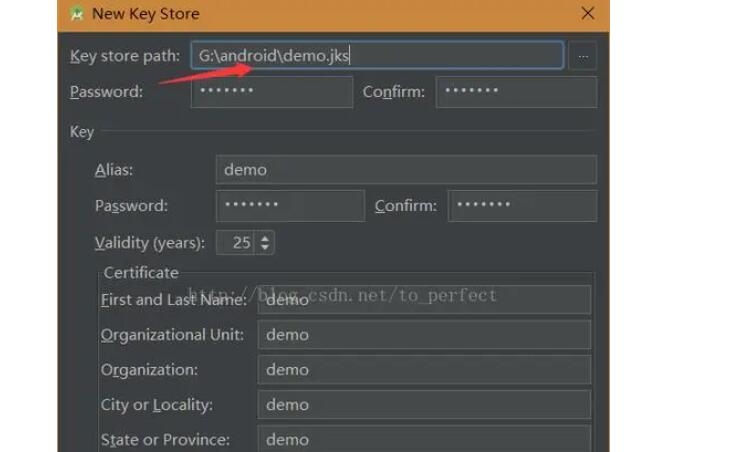

2. 签名文件准备:接下来,我们需要准备一个用于伪造签名的签名文件,包括私钥和证书。可以通过Java的keytool工具生成签名文件。运行以下命令生成一个签名文件:

“`

keytool -genkey -alias fakekey -keystore fake.keystore -keyalg RSA -keysize 2048 -validity 36500

“`

此命令将生成一个安卓应用分身修改签名包含私钥和证书的keystore文件fake.keystore。

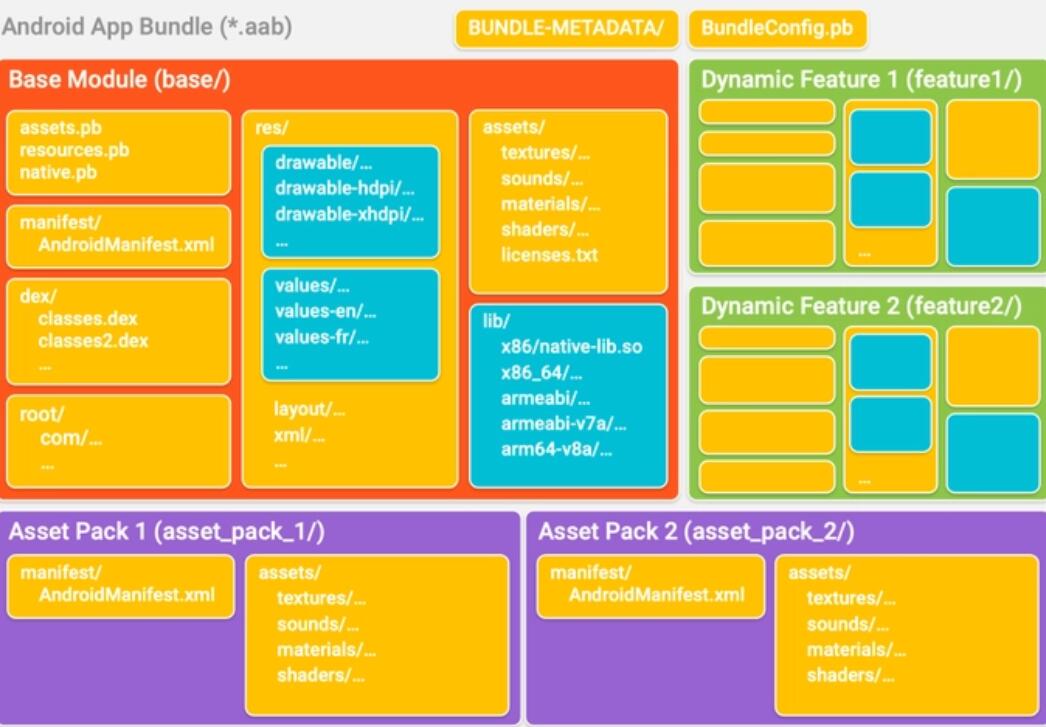

3. 替换签名信息:将签名文件中的私钥和证书替换原始APK文件中的签名信息。使用工具如ZipAlign和Apktool等工具解包原始APK文件,并将签名文件中的私钥和证书导入原始APK文件的META-INF文件夹下的CERT.RSA和CERT.SF文件中。

4. 修改APK文件:根据需求,修改APK文件的其他信息,如包名、应用名等。可以使用Apktool工具修改APK文件的资源文件。

5. 重新签名:使用伪造的私钥和证书对修改后的APK文件进行重新签名。使用Java的jarsigner工具运行以下命令对APK文件进行签名:

“`

jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore fake.keystore -signedjar app_signed.apk app_unsigned.apk fakekey

“`

此命令将使用fake.keystore中的私钥对app_unsigned.apk进行签名,生成最终的伪造APK文件app_signed.apk。

6. 安装和使用:将伪造的APK文件安装到Android设备上,并启动应用。由于APK文件的数字签名验证过程被伪造,因此系统将信任伪造的签名,允许应用安装和运行。

需要注意的是,APK伪造签名在实践中存在法律风险和伦理问题。伪造他人的数字签名可能会导致用户信息泄露、应用篡改等严重后果,且违法行为。因此,本文仅为技术介绍,不鼓励或支持任何非法、违规的行为。读者应在合法、合规的前提下使用所述知识。

易嘉科技

易嘉科技